Аппаратные кейлоггеры.

Мне в руки попала пара весьма интересных устройств, не написать про которые я просто не смог. В англоязычных интернет-магазинах такие устройства называются «hardware keylogger», а в русских — аппаратный кейлоггер. Мне достались устройства из магазина по ссылке, а именно Basic edition с памятью на 4 Mb для подключения по PS/2 и USB. Вот они:

Суть устройств предельно проста: они включаются между клавиатурой и компьютером и сохраняют в свою память все нажатые на клавиатуре клавиши. Эти кейлоггеры имеют встроенную флэшку на 4 Mb (это довольно много для чисто текстовой информации), но есть и модели чуть дороже с несколькими гигабайтами на борту.

Они никак не определяются компьютером, не требуют для работы драйверов, не боятся антивирусов и абсолютно безразличны к используемой операционной системе. Впрочем, обо всём по порядку…

Вот так выглядит кейлоггер для USB-клавиатуры:

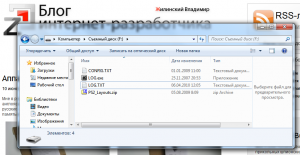

Его можно включить между компьютером и клавиатурой, и он начнёт записывать всё, что на ней набирается, никак себя не проявляя. А если нажать секретную комбинацию клавиш, то кейлоггер просто опознается системой как флэшка, на которой будет лежать текстовый лог-файл, пара конфигурационных файлов с настройками устройства и простенькая программа для более удобного чтения лога. Всё предельно просто и функционально.

Поподробнее расскажу про PS/2-версию, так как моя клавиатура имеет именно этот интерфейс, а само устройство наделено несколькими весьма неожиданными решениями по сравнению с USB-версией. Открываем коробку:

Устройство бледно-фиолетового цвета — это сам кейлоггер. Он тоже просто включается между компьютером и клавиатурой и пишет лог. Второе устройство белого цвета — это переходник для превращения кейлоггера в USB-флэшку. Впрочем, это необязательно, данные с него можно считать прямо через PS/2, не останавливая запись.

На первом снимке кейлоггер работает, на втором — подключен через переходник для сохранения лога или настройки устройства.

Интересно то, что для подключения устройства не нужно выключать компьютер (включать его тоже не нужно), клавиатура продолжает нормально работать. При начале использования такого кейлоггера сразу становятся понятны его основные плюсы:

- его можно очень быстро установить и очень сложно обнаружить (похож на переходник)

- для установки не нужно быть пользователем компьютера и знать пароль на его включение

- кейлоггер легко перехватит пароль BIOS, кодовую фразу TrueCrypt или просто пароль на вход в ОС.

Программные шпионы в этом плохие помощники, ведь они обычно включаются только после загрузки операционной системы.

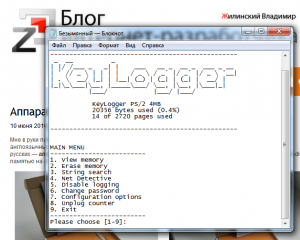

Несмотря на ограниченность PS\2, у устройства есть весьма интересный интерфейс для просмотра логов и настройки. Для его активации нужно открыть текстовый редактор (например, блокнот в MS Windows, или любой его аналог) и нажать заранее настроенные секретные клавиши. Кейлоггер нарисует своё меню текстом.

Из этого меню можно включить и выключить кейлоггер, просмотреть записанный лог, очистить его, найти в нём заданные строки, выбрать из него адреса сайтов и электронной почты, сменить секретную комбинацию клавиш, а так же проверить счётчик включений-выключений устройства.

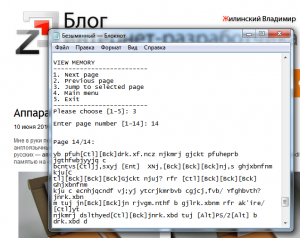

При просмотре лога заметно и недостаток. Устройство считывает данные с клавиатуры, а информации о текущей раскладке на ней нет (это работа операционной системы), поэтому кейлоггер работает только в одной раскладке. Её можно выбрать в настройках, русская тоже есть, но я пришёл к выводу, что лучше всё-таки оставить английскую, а русский текст можно получить из лога, прогнав его через Punto Switcher, он умеет инвертировать раскладку текста.

Стоимость этих устройств около €70, но я не знаю, где их купить с доставкой в Россию, законно ли их приобретение и использование, я хотел показать именно их технические возможности.

Хорошо, что я на ноуте =)

А вообще рекомендуется применять кроме пароля еще ключевой файл. Тогда такие кейлоггеры идут лесом.

[…] Любителям поиграться в Джеймса нашего Бонда рекомендую — клёвые шпионские железки детектед. […]

Палевно

Для ноутов есть крошечные контроллеры с таким же зарядом для впаивания ;)

Да, не плохо бы такой получить. Точно знаю для чего ;)

Китайцы еще не сделали 10 $ аналогов?)

Что то на дилэкстриме такое вообще 90 баксов стоит. Очень странно =)

Что-то китайцы тормознули, да. Мне тут подсказывают, что доставка в Россию в этом магазине всё-таки есть (собственно, именно так эти штучки к нам и попали) =)

Здоровый, имхо для реального использования — маломальски владеющий it-грамотой пропалит. А шеф у которого комп прибит на стену.. Еще и по морде даст…

Данные устройства предназначены для негласного получения информации =>

ФЗ-128 ст. 17 п.1 (Перечень видов деятельности, на осуществление которых требуются лицензии)

разработка, производство, реализация и приобретение в целях продажи специальных технических средств, предназначенных для негласного получения информации, индивидуальными предпринимателями и юридическими лицами, осуществляющими предпринимательскую деятельность.

использвание в частных целях возможно, с одним НО:

— если ты устанавливаешь/даешь/продаешь данный девайс кому-то, то см. выше…

— если для собств. нужд и сам, то тут 2 момента:

1. Конституция РФ (неприкосновенность частной жизни)

2. ФЗ «О связи» (нарушение тайны переписки)

и др. виды тайн…

Т.е. если будет доказано либо 1 либо 2 в отношении какого-либо субъекта, то люлей также можнно отхватить нехилых…

mixey, это если попадёшься ;)

«маломальски владеющий it-грамотой пропалит» — как часто вы проверяете разъёмы подключения устройств ввода? а с момента последне перестановки/чистки туда заглядывали?

при ежедневном использовании клиент-банка, например, злоумышленнику нужно утром — поставить, вечером — снять.

> это если попадёшься ;)

вопрос законности в посте был поднят.

а уж попадёшься или нет — вопрос другой плоскости.

с некоторой точки зрения — терморектальный криптоанализ будет действовать лучше и дешевле.

В общем, применение можно найти разным методам, в зависимости от потребностей :)

Интересная вещица, дороговато только.

Хм, довольно интересные девайсы. В корпоративной среде опасность применения таких устройств вполне актуальна.

на DX такие есть

Впрочем тот, у кого руки растут из нужного места (и умеют держать паяльник) может сделать PS\2 килогер сам, ничего сложного там нет — есть встраиваемый внутрь клавиатуры вариант. А

себестоймость устройства получается рублей 100.

Пользуем KeePass, там генерим пароли, а потом просто копируем в буфер обмена

и никакой кейлоггер не спалит

antik, пароли из буфера обмена вытащит любой программный кейлоггер. Например, Mipko.

antik, а пароль к KeePass? Его ведь тоже нужно набрать.

2Жилинcкий Владимир: а программный кейлогер — совсем из другой песни. Тут ведь грилось о том, что аппаратный кейлогер невозможно обнаружить программно. Соответственно, программный кейлогер — можно.

2eakukin: Пользование ключевого файла спасёт отцов русской демократии

Согласен. Просто для получения более точных данных они применяются в связке: сначала аппаратный разгрызает защиту BIOS, TC и OS, потом туда ставится программный и забирает всё остальное вплоть до снимком экрана по каждому клику мышкой.

Кстати, к этим кейлоггерам в подарок при покупке даже идёт ключ на программный.

Drifter, дороговато там. В комментариях выше уже обсуждали :)

usb -> ps/2 еще можно не заметить, но USB->USB и Ps/2->Ps/2 как то палевно.

«Для ноутов есть крошечные контроллеры с таким же зарядом для впаивания»

ну там и впаивать ничего не надо,просто маленькая платка расширения,подключаемая таким же образом как и оперативная память.

User, ни разу не видел кейлоггеров usb -> ps/2.

How much memory does it have to store the dump of pressed keys?

Specifically these devices have 4Mb of memory — its more than 2500 text pages.

But there is a devices with a much greater volume — up to 2 GB.

я бы купил, 70 евро дороговато канешно но не очень) а так штука полезная ) можно с такой прийти к другу включить по тихому а через пару дней забрать)

Мда, поставить б такой кейлогер своему босу. :)))

[…] июля на хабрахабр попала ссылка на мою статью про аппаратные кейлоггеры, а восьмого июля её уже вывели на главную страницу. С […]

Вах! Жутко круто! Интересно, раньше не додумались или техническая база не позволяла?

да неплохо себе бы такую штуку.

[…] темы кейлоггеров (софт-кейлоггеры, […]

Аппаратные кейлоггеры громоздки, заметны и не актуальны!

Сейчас есть лучшее решение в софт-исполнении [опа] — и для родительского контроля, и для бизнес-нужд.

Спам неактуален.

«Неактуально» — пишется слитно.

Так мож его в клаву встроить?

незаметно)))

И все же кейлоггер В-)

токо по чем стоят??? если по сотке евро, то еще ОК, а ели по 200 и больше, то нифига…

Посмотрел внимательно на фото — это keydemon. Посмотрел что там на сайте есть, так, оказывается, уже сделали версию с WiFi! :) Т.е. раз поставил, и оно потом тебе на почту отчеты шлет.

P.S. Для радиолюбителей — там еще и руководство по сборке хардварного кейлоггера есть — «Open source DIY hardware keylogger» :)

Хорошая вещь, но я как-то к программным кейлоггерам привык с ними работаю.

Для относительно безопасного ввода данных (паролей, текстов и т.д.) пользуйтесь виртуальной клавиатурой и антивирусами. Так же очень актуален голосовой ввод(но примеров таких программ не имеется)