Моя предыдущая заметка про борьбу с Trojan.Winlock, судя по всему, затронула актуальную тему — много живых и толковых комментариев, перепубликаций и обсуждений по всей сети.

Моя предыдущая заметка про борьбу с Trojan.Winlock, судя по всему, затронула актуальную тему — много живых и толковых комментариев, перепубликаций и обсуждений по всей сети.

Большинство восприняло идеи этой статьи негативно, и так же негативно прокомментировало, что было вполне предсказуемо.

Фанаты альтернативных операционных систем назвали MS Windows основной причиной эпидемии, манимейкеры потребовали прекратить завидовать и не мешать им зарабатывать деньги, уже отправившие SMS пользователи подробно и в лицах объяснили всю бесперспективность идеи добиться справедливости.

Увы, все эти комментарии не являются ничем большим, чем самоутверждением, попытками сохранить самооценку и проявлениями стадного инстинкта. Большую их часть вызвала специально оставленная в статье фраза про «левые отмазки слабаков, прикрывающих собственное бездействие». Повелись.

Было одно интересное заявление, в котором меня обвинили в том, что я действую только ради действия — «им подсказали, что нужно что-то делать и они начали делать». На самом деле интересная мысль, и может даже в чём-то верная — действие интереснее и полезнее просиживания штанов. Даже если результата не будет, ценный опыт будет получен. А вот на счёт «им подсказали» — не могу согласиться. В ситуации с Агавой в 2008 году справедливости мне добиться удалось, были с тех пор и другие конфликты: с WMT Russia, с ООО «Продвижение», правда заметки об этом по различным причинам из блога убраны.

Положительный момент обратной связи тоже есть. Около 10 человек выразило согласие с моей позицией и готовность предоставить помощь. Этот результат превзошёл мои ожидания.

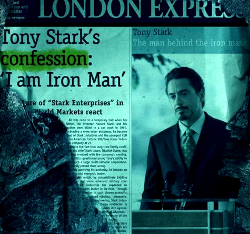

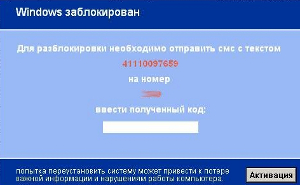

Вернёмся к нашим троянам. По телевидению, насколько мне известно, показали несколько сюжетов об этой эпидемии. В плане поднятия интереса к вопросу это отлично, но… Во-первых, это был просто пиар Dr.Web и Лаборатории Касперского, а во-вторых непосвящённые зрители восприняли эти сюжеты как «в интернете стало много вирусов, чтобы их убрать надо отправить SMS». Телевизионщики — тоже молодцы.

Оператор сотовой связи МТС ввёл временные крайние меры по коротким номерам. Каждый абонент при попытке отправить SMS на любой «дорогой» номер (более $10), получает уведомление о стоимости, если абонент подтверждает отправку, то деньги снимаются. Такие «оповещения» введены на 14 коротких номерах, на которые чаще всего поступали жалобы абонентов. Кроме того, арендаторов этих номеров оператор оштрафовал на суммы свыше 10 млн рублей, а одному из них отключил ряд номеров.

Похоже, моего ОСС всё-таки достали. Направление его движения верное, но надо бы идти до конца. Нужно чтобы временные решения стали постоянными, а борьба с мошенниками не выглядела лицемерием. Уважаемый МТС, а как же платные подписки? Сейчас очень многие (vipsexcash.com, например) кормятся на них, а вы даже не предупреждаете абонентов и подключении платных и бесполезных услуг.

В общем, я призываю к дальнейшему распространению информации о проблеме, а так же к поиску новых путей к её решению. В комментариях к прошлой статье были высказаны хорошие идеи, и кое-что даже было сделано, так что всё это уже не зря.

Моя предыдущая заметка про борьбу с

Моя предыдущая заметка про борьбу с

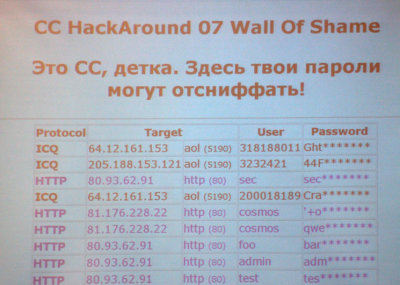

Компьютерный фестиваль хак- и демосцены Chaos Constructions 2008 подошёл к концу. Мы все жутко устали — хочется спать, есть, в душ… Все организаторы фестиваля (включая меня) находятся здесь с четверга, и уже имеют зеленоватый оттенок, путают слова и засыпают практически стоя.

Компьютерный фестиваль хак- и демосцены Chaos Constructions 2008 подошёл к концу. Мы все жутко устали — хочется спать, есть, в душ… Все организаторы фестиваля (включая меня) находятся здесь с четверга, и уже имеют зеленоватый оттенок, путают слова и засыпают практически стоя.

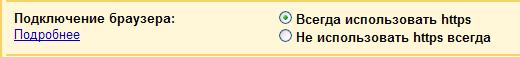

Предлагаю небольшое исследование на тему безопасности веб-приложений и фильтрации вводимых данных. Скорее всего, я ещё вернусь к этой теме, но сейчас больше хочется не писать трехтомник, а сохранить и упорядочить собранное и проверенное. В частности, речь пойдёт о фильтрационной защите от XSS-атак и SQL-инъекций.

Предлагаю небольшое исследование на тему безопасности веб-приложений и фильтрации вводимых данных. Скорее всего, я ещё вернусь к этой теме, но сейчас больше хочется не писать трехтомник, а сохранить и упорядочить собранное и проверенное. В частности, речь пойдёт о фильтрационной защите от XSS-атак и SQL-инъекций.

Все данные, хранящиеся на жестких дисках, флешках, и прочих носителях, всегда находятся под некоторой угрозой. Диск может сломаться, флешка исчезнуть, а владелец файлов (чаще всего) может их случайно удалить или испортить. Поэтому предлагаю немного поразмыслить о резервировании критически важных данных.

Все данные, хранящиеся на жестких дисках, флешках, и прочих носителях, всегда находятся под некоторой угрозой. Диск может сломаться, флешка исчезнуть, а владелец файлов (чаще всего) может их случайно удалить или испортить. Поэтому предлагаю немного поразмыслить о резервировании критически важных данных.

Моя заметка «

Моя заметка «